【CNMO科技消息】近日,有安全研究人员披露,金山毒霸与360安全卫士两款软件的内核驱动中存在高危漏洞。利用这些漏洞,攻击者可能实现对目标设备的完全控制。

360安全卫士

据介绍,攻击者利用这些漏洞,可从普通用户权限提权至最高权限,绕过内核地址空间布局随机化保护,窃取内核凭据,甚至修改内核回调表以隐藏恶意行为。由于涉事驱动均具备官方签名,攻击者无需在目标设备上安装额外软件即可直接加载恶意载荷,攻击门槛较低。

其中,金山毒霸的kdhacker64_ev.sys驱动存在缓冲区分配缺陷。该驱动在处理用户输入时,分配的缓冲区大小仅为实际所需的一半,导致1160字节的数据被写入仅584字节的空间,引发内核池溢出。该驱动持有有效的EV签名,攻击者可借助此漏洞绕过系统安全校验。

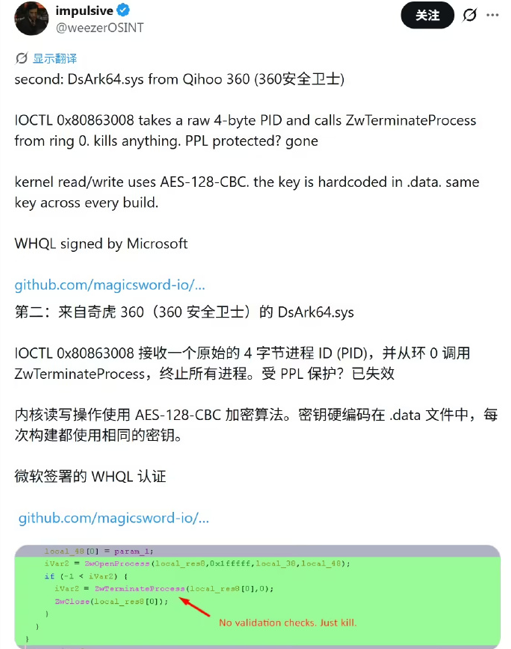

360安全卫士的漏洞体现在DsArk64.sys驱动上。该驱动允许通过特定接口传入进程ID,并在内核层级强制终止任意进程,甚至能绕过受保护进程机制,对系统核心进程造成威胁。此外,该驱动的内核读写功能采用加密算法,但其解密密钥被硬编码在文件中,且所有版本使用同一密钥,降低了攻击者的破解难度。

目前最可靠的证券公司,这两个高危漏洞已被提交至相关漏洞数据库。

翻翻配资提示:文章来自网络,不代表本站观点。

相关文章

热点资讯